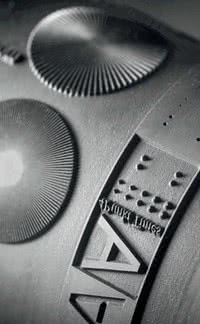

Napisy wprost na obiekt znakowania nanosi się różnymi metodami. Są one przykładowo wybijane w całości od razu albo wytłaczane znak po znaku. Pierwsza technika jest szybsza, jednak wymaga użycia większej siły. Z tego powodu nie można w ten sposób znakować powierzchni podatnych na uszkodzenie.

Ograniczeniem obu metod jest czas wymagany do wymiany stempli. Oprócz tego nie powinno się tak znakować oddzielnych elementów, przed ich złożeniem. Gotowe wyroby pod wpływem nacisku mogą się bowiem rozpaść. Wybite i wytłoczone symbole są trwałe, a w razie starcia łatwo można je odtworzyć.

ZNAKOWANIE IGŁĄ, ŻŁOBIENIE, TRAWIENIE I DRUKOWANIE

W metodzie mikropunktowej (mikroudarowej) napis powstaje przez połączenie mikrootworków, które są wybijane przez igłę z diamentową końcówką. Jej zaletą jest łatwość modyfikacji wzoru i możliwość zmiany głębokości znaków. Ponadto nacisk wywierany przez igłę przy wykonywaniu pojedynczego otworka jest słabszy niż w czasie wybijania całego napisu od razu. Dzięki temu mikropunktowo można znakować detale o delikatnej strukturze.

Wybijanie, wytłaczanie oraz metodę mikroudarową łączy to, że na trwale zmieniają strukturę znaczonej powierzchni. Inaczej jest podczas żłobienia. Napisy nanosi się w tym wypadku za pomocą rylca, którym usuwa się wierzchnią warstwę materiału. Podobnie jak uderzenia igłą, żłobienie jest mniej inwazyjne niż wybijanie oraz wytłaczanie. Niestety, napisy wykonane tą techniką łatwo ulegają zatarciu i trudno je odtworzyć.

Symbole można również wytrawić. W ten sposób wykonuje się napisy trwałe i dobrej jakości, szybko i tanio, bez deformacji i osłabienia struktury elementu. Ograniczeniem jest możliwość znakowania wyłącznie materiałów przewodzących prąd elektryczny. Te, które pokrywane są powłokami nieprzewodzącymi, trzeba wytrawiać, odpowiednio głęboko, przed nałożeniem tej warstwy.

Najmniej inwazyjną metodą jest druk CIJ (Continous Ink-Jet). Zasada pracy znakowarek tego rodzaju jest prosta. Część kropli ze strumienia wyrzucanego z dużą prędkością z dyszy zostaje naładowana elektrostatycznie. Pozwala to, odchylając je w polu elektrycznym, nakierować na produkt tak, aby uformowały zadany wzór. Niewykorzystany tusz jest zasysany do zasobnika. Zaletą tej techniki jest szybkość, natomiast głównym ograniczeniem rozmiar wzorów. Większe drukuje się wolniej.

ZNAKOWANIE LASEREM

W znakowaniu zastosowanie znalazły też lasery. Przy użyciu znakowarek tego typu wykonuje się napisy trwałe i dobrej jakości. Do zalet tych urządzeń zalicza się także wysoką wydajność, łatwość znakowania powierzchni o nieregularnych kształtach oraz elementów złożonych w gotowy produkt (metoda bezkontaktowa), czystość obróbki, powtarzalność, szybkość i łatwość automatyzacji. Dalej przedstawiamy mechanizmy nanoszenia symboli przy użyciu tych urządzeń i popularne konstrukcje znakowarek laserowych.

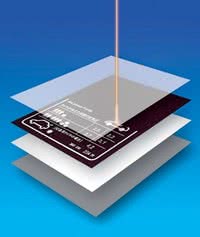

Pod wpływem promieniowania laserowego w znakowanym materiale zachodzą różne zjawiska. Jednym z nich jest odparowanie. Jego stopień zależy od tego, jak silnie dany materiał absorbuje promieniowanie o danej długości fali. Na przykład niektóre rodzaje szkła i materiały organiczne całkowicie pochłaniają promieniowanie o długości fali 10,6 µm.

Metale cechuje natomiast dość silna absorpcja promieniowania o długości fali 1,06 µm. Niektóre metale oraz szkła z kolei pod wpływem promieniowania podczerwonego ulegają stopieniu. Materiał może także zmienić kolor. Jest to zazwyczaj wynikiem reakcji fotochemicznej albo reakcji zachodzącej w wyniku działania wysokiej temperatury. Przykładem tego drugiego jest zmiana koloru PVC z szarego na czerwonobrązowy w miejscu naświetlenia go laserem gazowym CO2.

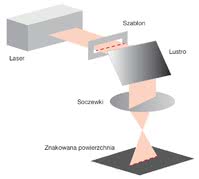

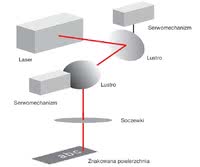

Wyróżnia się dwa rodzaje znakowarek laserowych. W pierwszych (mask marking) na obiekt pada wiązka lasera, która przeszła przez szablon ze wzorem do utrwalenia (rys. 1). W drugich (vector marking) wiązka jest nakierowywana przez lustra (rys. 2). Ich nachylenie jest zmieniane przez oprogramowanie przetwarzające napis. W znakowarkach pierwszego typu zwykle używane są lasery impulsowe, natomiast w drugich - te o działaniu ciągłym.

Technika mask marking jest szybsza. Najlepiej metoda ta sprawdza się w produkcji wielkoseryjnej, kiedy nanoszony napis jest rzadko zmieniany. Dzięki temu, że w znakowarkach wektorowych wzór można modyfikować w oprogramowaniu, zmiana symbolu do utrwalenia jest prostsza i szybsza niż w przypadku metody mask marking, która wymaga wykonania szablonu. Znakowarki wektorowe są jednak z reguły droższe.

JAK BEZPIECZNIE UŻYWAĆ ZNAKOWAREK LASEROWYCH?

Znakowarki laserowe z wielu powodów mogą być niebezpieczne dla obsługi. Stopień ryzyka jest zależny od typu lasera. Na przykład lasery gazowe CO2 wytwarzają napięcia rzędu kilkudziesięciu kV, a ich częścią są kondensatory gromadzące energię rzędu setek dżuli. Z tego powodu nie należy pochopnie otwierać ich obudowy. Lasery pulsacyjne wymagają natomiast podłączenia zbiorników ze sprężonym gazem. Pamiętać też trzeba, że wypalaniu może towarzyszyć emisja szkodliwych, a nawet trujących, gazów i par.

Znakowarki laserowe z wielu powodów mogą być niebezpieczne dla obsługi. Stopień ryzyka jest zależny od typu lasera. Na przykład lasery gazowe CO2 wytwarzają napięcia rzędu kilkudziesięciu kV, a ich częścią są kondensatory gromadzące energię rzędu setek dżuli. Z tego powodu nie należy pochopnie otwierać ich obudowy. Lasery pulsacyjne wymagają natomiast podłączenia zbiorników ze sprężonym gazem. Pamiętać też trzeba, że wypalaniu może towarzyszyć emisja szkodliwych, a nawet trujących, gazów i par.

Chociaż promieniowanie laserowe wykorzystywane do znakowania powierzchni może powodować uszkodzenia naskórka, to w największym stopniu zagraża oczom. Na przykład lasery gazowe CO2, ze względu na długość fali promieniowania przez nie emitowanego, mogą powodować poparzenia rogówki. Lasery typu Nd:YAG są z kolei w stanie uszkodzić siatkówkę. Ten uraz jest dotkliwszy, ponieważ ze względu na budowę oka operator może poczuć ból spowodowany oddziaływaniem tego promieniowania dopiero, gdy narząd ten zostanie już poważnie uszkodzony.

Znakowarki laserowe są projektowane w taki sposób, aby uniemożliwić bezpośrednie narażenie operatorów na oddziaływanie wiązki. Głównym zagrożeniem jest zatem promieniowanie odbite. Chociaż zabezpieczenia przed nim również są uwzględniane w konstrukcji znakowarek, okulary ochronne, które należy wybrać, uwzględniając długość fali wiązki laserowej, są obowiązkowe.

OD CZEGO ZALEŻY JAKOŚĆ ZNAKÓW WYPALANYCH LASEREM?

Trwałość i czytelność napisu to jego dwie najważniejsze cechy użytkowe. Na tę drugą ma wpływ jakość wykonania jego znaków. Charakteryzuje ją m.in.: kontrast, szerokość, głębokość, gładkość krawędzi oraz obecność mikropęknięć. Te ostatnie są skutkiem naprężeń termicznych i dodatkowo pogarszają właściwości mechaniczne detalu. Sprzyjają również rozwojowi korozji.

Szerokość znaków wykonanych metodą mask marking zależy od wymiarów szablonu oraz jakości układu ogniskującego. Może ona wynosić nawet kilka mikrometrów. W znakowaniu wektorowym ma na nią wpływ przede wszystkim średnica plamki wiązki lasera, która zwykle wynosi do kilkuset mikrometrów. Szerokość linii zależy też od: szybkości znakowania, gęstości mocy promieniowania oraz właściwości znakowanej powierzchni.

Na głębokość znaku wpływa z kolei głównie gęstość mocy wiązki, rodzaj powierzchni oraz czas wypalania. Zwykle w metodzie mask marking wynosi ona kilka-, kilkadziesiąt mikrometrów, a w wektorowej - nawet do kilkudziesięciu milimetrów. Kontrast można z kolei poprawić, zwiększając gęstość mocy wiązki. Ważna jest również ciągłość linii. Gdy używany jest laser impulsowy, zależy ona od częstości impulsów. Na ciągłość znaków ma ponadto wpływ szybkość znakowania.

JAK WYBRAĆ SKANER KODÓW KRESKOWYCH?

W procesie etykietowania też mogą zaistnieć czynniki, przez które detal zostanie nieczytelnie albo niewłaściwie oznakowany. Przykładowe przyczyny to zatkanie się dyszy drukarki skutkujące rozmazaniem się tuszu, błąd ludzki albo zablokowanie się etykieciarki, powodujące sklejenie się etykiet.

W procesie etykietowania też mogą zaistnieć czynniki, przez które detal zostanie nieczytelnie albo niewłaściwie oznakowany. Przykładowe przyczyny to zatkanie się dyszy drukarki skutkujące rozmazaniem się tuszu, błąd ludzki albo zablokowanie się etykieciarki, powodujące sklejenie się etykiet.

Kontrola jakości jest zatem koniecznością. Obecnie jest ona zwykle zautomatyzowana w oparciu o informacje na przykład z systemów wizyjnych. Metody oceny i klasyfikacji czytelności oznaczeń na podstawie ich określonych parametrów standaryzuje się. W ramce wyjaśniamy to na przykładzie kodów 1D.

Kontrola jakości powinna być przeprowadzona we właściwym momencie, tj. po oznakowaniu, ale przed pierwszym znaczącym odczytem kodu kreskowego. Do tego ostatniego używane są czytniki. Wybór tego urządzenia powinna poprzedzić analiza jego parametrów w odniesieniu do wymogów aplikacji. Przykładem jest wzór skanowania.

Dostępne są skanery m.in. ze wzorem jednoliniowym, wieloliniowym i wielokierunkowym. Te ostatnie są znacznie droższe od pozostałych, które zresztą w większości zastosowań są wystarczające. Jeżeli stacjonarny czytnik będzie skanował etykiety na detalach w ruchu, powinno się to odbywać na tyle szybko, by możliwy był odczyt zapisanej na nich informacji. Przyjmuje się, że wykonanie już dwóch skanów kodu wystarczy, choć im jest ich więcej, tym lepiej, zwłaszcza jeżeli kod kreskowy jest słabo czytelny.

ILE RAZY CZYTNIK ZESKANUJE KOD?

Aby wyznaczyć liczbę skanów, które zostaną wykonane w konkretnym przypadku, można skorzystać z jednego z dwóch wzorów zależnie od wzajemnego położenia linii skanowania i etykiety. Jeżeli są ustawione jak na rys. 3a właściwa formuła to:

N=[(W-L)/S]⋅R-2

gdzie: N - liczba pełnych skanów kodu, R - szybkość skanowania (liczba skanów w sekundzie), S - prędkość (mm/s), z jaką przemieszcza się etykieta, L - długość etykiety (mm), a W - długość linii skanowania (mm). Liczbę 2 odejmuje się od wyniku mnożenia dwóch pierwszych składników równania w celu uwzględnienia niepełnych skanów: pierwszego i ostatniego. Gdy iloczyn ten wynosi 2, należy odjąć 1, co oznacza, że zostanie wykonany jeden pełen skan kodu. Dla następujących wartości: W = 76,2 mm, L = 38,1 mm, S = 254 mm/s oraz R = 200 skanów na sekundę, wykonanych zostanie 28 kompletnych skanów kodu kreskowego.

Dla konfiguracji jak na rysunku 3b obowiązuje wzór:

N=(W/S)⋅R-2

gdzie: N - liczba pełnych skanów kodu, W - wysokość etykiety (mm), S - prędkość (mm/s), z jaką się ona przemieszcza, a R - szybkość skanowania (liczba skanów w sekundzie). Przy następujących wartościach: W = 12,7 mm, S = 254 mm/s oraz R = 200 skanów na sekundę, czytnik odczyta kod 8 razy.

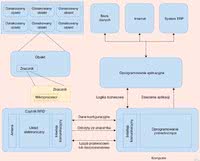

ZNACZNIKI RFID PASYWNE VS. AKTYWNE

System RFID tworzą znaczniki (tagi, transpondery) i czytniki (rys. 4). Te pierwsze zbudowane są z układu elektronicznego z pamięcią, w której zapisywane są dane identyfikujące produkt oraz anteny nadającej i odbierającej sygnały radiowe. Komponenty te przymocowuje się do płytki wykonanej z tworzywa sztucznego lub taśmy montowanej na lub wbudowywanej w monitorowany obiekt. Dane ze znaczników są wyświetlane na ekranie czytnika albo są przez niego przesyłane do systemu. Tam są na przykład zapisywane w bazie danych albo dalej przetwarzane.

Jedną z pierwszych decyzji, jakie trzeba podjąć, projektując system RFID, jest wybór rodzaju tagów: aktywnych lub pasywnych. Te pierwsze są zasilane z baterii, dzięki czemu ich sygnał jest silniejszy i emitują go bez udziału czytnika. To natomiast sprawia, że mogą stale nadawać, na przykład swoje dane identyfikacyjne. Oprócz tego są odporniejsze na interferencje, a jeszcze do niedawna tylko ich można było używać w sąsiedztwie metali oraz wody.

Do zalet tagów pasywnych zalicza się z kolei przede wszystkim mniejszy koszt początkowy oraz dłuższą żywotność - bateria tagów aktywnych musi być zwykle wymieniana co kilka lat. Przekłada się to na większy koszt użytkowania tych znaczników. Ponadto tagi pasywne są z reguły mniejsze niż aktywne, co pozwala na znakowanie nimi mniejszych obiektów. Obecnie można już ich używać w pobliżu metali i wody, znacznie zwiększono również pojemność ich pamięci.

JAK WYBRAĆ ZNACZNIK, A POTEM GO WŁAŚCIWIE ZAMOCOWAĆ?

Wybierając konkretny model znacznika RFID, uzyskać należy kompromis między jego rozmiarem, a zasięgiem odczytu. Zazwyczaj im większy jest rozmiar tagu, tym dłuższy jest jego zasięg odczytu. W pewnych zastosowaniach ten ostatni powinien być odpowiednio długi, na przykład aby zapewnić swobodę operatorowi czytnika skanującego, tagi zamocowano na pojazdach, gdy system RFID służy do nadzoru nad flotą transportową. Jeżeli natomiast znakowane obiekty będą znajdować się bardzo blisko siebie, zbyt długi zasięg odczytu może uniemożliwić ich rozróżnienie.

Wybierając konkretny model znacznika RFID, uzyskać należy kompromis między jego rozmiarem, a zasięgiem odczytu. Zazwyczaj im większy jest rozmiar tagu, tym dłuższy jest jego zasięg odczytu. W pewnych zastosowaniach ten ostatni powinien być odpowiednio długi, na przykład aby zapewnić swobodę operatorowi czytnika skanującego, tagi zamocowano na pojazdach, gdy system RFID służy do nadzoru nad flotą transportową. Jeżeli natomiast znakowane obiekty będą znajdować się bardzo blisko siebie, zbyt długi zasięg odczytu może uniemożliwić ich rozróżnienie.

Nie mniej ważne jest właściwie zamocowanie znaczników. Pokazuje to przykład pewnego centrum logistycznego, w którym do zamocowania jednorazowo bardzo dużej liczby tagów zdecydowano się wynająć pracowników tymczasowych. Wkrótce po zakończeniu przez nich prac zauważono, że większość tagów odpadła od znakowanych obiektów.

Początkowo sądzono, że przyczyną była słaba jakość kleju. Ostatecznie jednak okazało się, że powodem było nieprzeszkolenie pracowników. Bez wyraźnych wskazówek, odnośnie tego, jak należy mocować tagi, zdarzało im się m.in.: przyklejać je na powierzchnie zakrzywione, brudne, nie dociskać przez odpowiednio długi czas oraz odrywać już po aplikacji i przyklejać ponownie.

BEZPIECZEŃSTWO SYSTEMÓW RFID

Systemy RFID narażone są na różnego rodzaju ataki, których celem może być chęć uzyskania nieautoryzowanego dostępu do informacji zapisanych w znacznikach, wprowadzenia w błąd operatorów lub użytkowników systemu przez wprowadzenie do niego fałszywych danych lub uniemożliwienie mu spełniania jego funkcji. W drugim przypadku niezmienny pozostaje numer identyfikacyjny znacznika, przez co czytnik rozpoznaje go prawidłowo i przesłane przez niego informacje traktuje jako wiarygodne.

Systemy RFID narażone są na różnego rodzaju ataki, których celem może być chęć uzyskania nieautoryzowanego dostępu do informacji zapisanych w znacznikach, wprowadzenia w błąd operatorów lub użytkowników systemu przez wprowadzenie do niego fałszywych danych lub uniemożliwienie mu spełniania jego funkcji. W drugim przypadku niezmienny pozostaje numer identyfikacyjny znacznika, przez co czytnik rozpoznaje go prawidłowo i przesłane przez niego informacje traktuje jako wiarygodne.

Alternatywnym rozwiązaniem jest odczyt numeru ID tagu, a następnie użycie go do podszycia się pod dany znacznik z wykorzystaniem urządzenia potrafiącego symulować jego działanie. Dostęp do danych mogą też próbować uzyskać czytniki spoza systemu. Aby sparaliżować jego działanie, atakujący może także wydać komendę dezaktywującą znaczniki. Inne sposoby to: oddzielenie tagu i oznakowanego obiektu i podsłuchanie lub zakłócanie transmisji między znacznikiem a czytnikiem.

Aby zapobiec zdarzeniom takim jak wymienione, konieczne jest wzajemne uwierzytelnienie znacznika i czytnika. Ten drugi rozpoznaje pierwszy na podstawie jego numeru ID. Dodatkowo czytnik może przesyłać pewną, losowo wybraną, każdorazowo inną liczbę, którą znacznik, korzystając z takiego samego klucza szyfrującego, co nadawca, musi odesłać zakodowaną. Popularną metodą identyfikacji czytnika jest natomiast zabezpieczenie dostępu do tagu hasłem.

Przykłady produktów

|

IM MNIEJ DANYCH, TYM LEPIEJ

Szyfrowanie informacji jest natomiast najpowszechniej stosowaną metodą zabezpieczenia przed podsłuchaniem transmisji. Najskuteczniejszym sposobem na uniknięcie tego jest jednak po prostu niezapisywanie w znaczniku żadnych ważnych informacji oprócz jego numeru identyfikującego. Dane są wówczas w zamian przechowywane w bazie danych systemu. Stamtąd są pobierane na podstawie numeru ID odczytanego przez skaner. Takie rozwiązanie ma dodatkowe zalety. Można wówczas skorzystać ze znaczników tańszych, o małej pamięci, a w tej systemowej zapisać nieporównywalnie więcej informacji.

Kiedy wiele znaczników jednocześnie odpowiada czytnikowi na sygnały, które są przez nie emitowane w tym samym paśmie częstotliwości, mogą się wzajemnie zakłócać. Dochodzi wówczas do kolizji danych, która skutkuje błędami transmisji. By czytnik mógł równocześnie, niezawodnie i bezbłędnie komunikować się z wieloma tagami, trzeba zaimplementować jakiś mechanizm zapobiegania takiej sytuacji. Te stosowane w systemach RFID wykorzystują metody TDMA (wielodostępu z podziałem czasowym).

JAK ZAPOBIEC KOLIZJI DANYCH?

Wyróżnia się dwie techniki: procedurę nadzorowaną przez znaczniki i przez czytnik. Ta pierwsza jest wolniejsza - czytnik rozsyła zapytanie o numer identyfikacyjny do wszystkich znaczników, znajdujących się w jego zasięgu. Każdy z nich odpowiada na to z opóźnieniem trwającym określony, losowo wybrany czas, inny dla każdego tagu.

Wyróżnia się dwie techniki: procedurę nadzorowaną przez znaczniki i przez czytnik. Ta pierwsza jest wolniejsza - czytnik rozsyła zapytanie o numer identyfikacyjny do wszystkich znaczników, znajdujących się w jego zasięgu. Każdy z nich odpowiada na to z opóźnieniem trwającym określony, losowo wybrany czas, inny dla każdego tagu.

Ponieważ czas transmisji numeru ID jest krótki, kolizja danych występuje niezwykle rzadko, pomiędzy ograniczoną liczbą znaczników. Zapytanie jest powtarzane wielokrotnie, dzięki czemu prawdopodobieństwo tego, że każdy z tagów przynajmniej raz bez problemu prześle swój numer identyfikacyjny, jest bardzo wysokie.

By jeszcze zmniejszyć prawdopodobieństwo wystąpienia kolizji w niektórych implementacjach tej metody, czytnik w kolejnych cyklach zapytań dezaktywuje już rozpoznane znaczniki. W drugiej metodzie skaner RFID kolejno odpytuje tagi o następujących po sobie numerach ID z określonej przestrzeni adresowej.

Monika Jaworowska

W artykule wykorzystano informacje udostępnione m.in. przez firmy Microscan i Omni-ID.