Obecnie instalacje na ogół składają się ze skomplikowanych maszyn i urządzeń charakteryzujących się wysokim stopniem automatyzacji. W ramach przyszłościowego projektu Industry 4.0 poziom automatyzacji prawdopodobnie jeszcze bardziej wzrośnie. Rozwiązania takie muszą być wyposażone w zabezpieczenia IT zorientowane zarówno na wymagania systemowe jak i potrzeby użytkowników. Bezpieczeństwo IT musi zapewniać odpowiednie bariery przed atakami z najpopularniejszego źródła, którym bez wątpienia jest Internet.

Z drugiej strony, systemy produkcyjne muszą działać przy stale zwiększającej się wydajności. Przestoje nie skutkują tylko stratami finansowymi, ale również zagrażają terminom dostaw, co wpływa na reputację producenta. Dlatego, oprócz stale połączonych sieci, poprzez które komunikują się maszyny i urządzenia, należy też uwzględniać zdalny dostęp serwisowy, czyli sieci znajdujące się na zewnątrz firmy, co sprawia, że trzeba podejmować środki w celu ochrony przed zagrożeniami, jakie takie sieci stwarzają.

Zwłaszcza w ostatnich latach ciągłe tworzenie sieci maszyn i urządzeń w celu utworzenia kompleksowych systemów znacznie się nasiliło. Jednak podczas planowania i budowy poszczególnych elementów systemu osoby odpowiedzialne często nie biorą pod uwagę, że może istnieć komunikacja przekraczająca granice systemu. Dlatego też kwestia bezpieczeństwa IT jest często zaniedbywana. Jednak dotychczasowe ataki jasno pokazały, że nawet specjalne protokoły przemysłowe oraz zastrzeżone technologie mogą być zagrożone.

ŁATWY W OBSŁUDZE, NAWET BEZ SPECJALISTYCZNEJ WIEDZY NA TEMAT IT

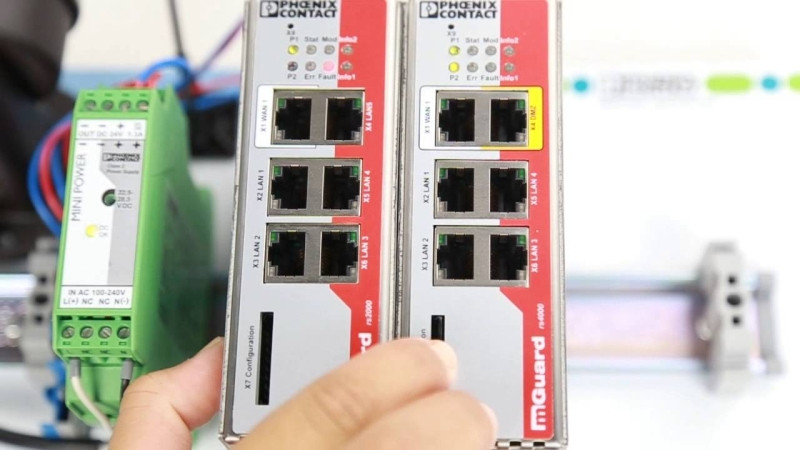

Rys. 1. Nowy router systemu bezpieczeństwa firmy Phoenix Contact

Aby skutecznie konkurować, firmy stale poszukują potencjalnych usprawnień. Użytkownicy skupiają się na kwestiach takich jak koszty, bezpieczeństwo, przepustowość, dostępność, stabilność oraz zmniejszenie złożoności i kosztów instalacji. Aby sprostać tym wymaganiom, firma Phoenix Contact dodała do sprawdzonych urządzeń zabezpieczających FL mGuard urządzenia z wbudowanym przełącznikiem (rys. 1).

Nowe komponenty sprawią, że zaoszczędzone będzie miejsce na szynie DIN oraz ułatwią instalację. Są one dostępne z jednym niezarządzalnym przełącznikiem sieciowym z pięcioma portami lub jednym zarządzalnym przełącznikiem sieciowym z czterema portami i portem DMZ (strefa zdemilitaryzowana). Dla ułatwienia szybkiej wymiany urządzenia można użyć karty pamięci SD (Secure Digital) jako wymiennej pamięci konfiguracyjnej.

Dzięki swoim funkcjom oraz cenie urządzenia zabezpieczające podstawowej serii FL mGuard RS2005 gwarantują wysoki poziom bezpieczeństwa i nadają się do prostych zastosowań w routingu i/lub zdalnym serwisie z maksymalnie dwoma tunelami sieci VPN (Virtual Private Network). Zgodnie z wymaganiami zapora, której konfiguracja nie wymaga specjalistycznej wiedzy IT, może być wykorzystana do kontroli przepływu danych. Pięć zainstalowanych portów Ethernet umożliwia utworzenie wewnętrznej sieci systemu i podłączenie go do sieci nadrzędnej za pośrednictwem portu routera.

ODPOWIEDNIE DO SYTUACJI PRZEŁĄCZENIE PREDEFINIOWANYCH REGUŁ ZAPORY

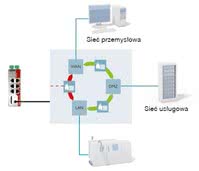

Rys. 2. Warunkowa zapora umożliwiająca odpowiednie do sytuacji przełączenie pomiędzy dwoma różnymi ustawieniami zapory

Oprócz funkcji routingu, urządzenia bezpieczeństwa FL mGuard RS4004 oferują pełny zakres funkcjonalny zapory i VPN, a także portu DMZ i zarządzalnego przełącznika sieciowego z czterema portami. Precyzyjnie konfigurowana zapora Stateful Inspection filtruje komunikację zgodnie z jasno zorganizowanymi zasadami wejścia i wyjścia. Gwarantuje to, że możliwa jest wyłącznie wymiana danych autoryzowanych przez użytkownika.

FL mGuard RS4004 ma także warunkową zaporę umożliwiającą odpowiednie do sytuacji, predefiniowane przełączenie reguł zapory. Umożliwia to przełączanie zapory na działanie zgodnie z regułami dla różnych warunków pracy za pomocą prostych zdarzeń wyzwalających. Może to być konieczne, ponieważ podczas pracy produkcyjnej i podczas lokalnej lub zdalnej konserwacji systemu niektóre połączenia powinny być dozwolone lub zabronione.

Na przykład może być wymagane odcięcie całego przepływu danych od i do sieci nadrzędnej w przypadku otwarcia drzwi szafy sterowniczej. Takie działanie umożliwiłoby proste i skuteczne odcięcie pracującego lokalnie serwisanta od sieci nadrzędnej. Innym przykładem może być umożliwienie aktualizacji maszyn i systemów, których przeprowadzenie byłoby możliwe tylko w odpowiednim czasie, na przykład podczas regularnych konserwacji.

W takich przypadkach uprawniona osoba mogłaby użyć klucza, aby włączyć zaporę w celu umożliwienia dostępu do serwera aktualizacji. W ten sposób unika się konieczności zmiany konfiguracji, co pozwala zaoszczędzić czas i pieniądze. Zapewnia to również podniesienie poziomu bezpieczeństwa, ponieważ spontaniczne zmiany konfiguracyjne są często podatne na błędy (rys. 2).

DODATKOWE PODŁĄCZENIE IZOLOWANEGO SYSTEMU

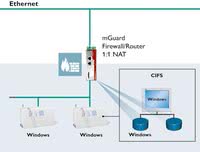

Rys. 3. Port DMZ dla bezpiecznego połączenia systemów nadrzędnych

Port DMZ może być stosowany do podłączenia dodatkowej sieci. Taka trzecia sieć jest chroniona za pomocą zapory z dwóch pozostałych sieci, które są połączone do portów WAN i LAN. Port DMZ podnosi znacząco poziom bezpieczeństwa, ponieważ podłączone przez niego systemy pracują praktycznie w oderwaniu od innych systemów.

Jednym z przykładów jest serwer pocztowy, który, aby móc odbierać wiadomości e-mail, musi oczywiście być dostępny za pośrednictwem Internetu. Jednocześnie użytkownicy wewnętrzni muszą uzyskać dostęp do serwera poczty e-mail w celu wysłania wiadomości e-mail. Jednakże użytkownicy wewnętrzni muszą być izolowani od Internetu zewnętrznego.

Produkcyjne systemy archiwizacji danych oraz specjalny zdalny dostęp serwisowy mogą działać w DMZ. Dzięki temu maszyny i systemy mogą być zintegrowane z siecią nadrzędną poprzez port WAN z wykorzystaniem funkcji routingu oraz jednocześnie korzystać z ochrony zapory. Zdalny serwis, który musi być dostępny zawsze wtedy, gdy zaistnieje taka potrzeba, będzie realizowany poprzez port DMZ. Wspomniana wcześniej zapora warunkowa pozwala użytkownikowi aktywować specjalne zaprogramowane opcje zdalnego serwisu (rys. 3).

Wielopoziomowa koncepcja ochrony przed nieuprawnionym dostępemNowa generacja bezpiecznych routerów bez wentylatora firmy Phoenix Contact cieszy się coraz większym uznaniem klientów dzięki gwarancji zapewnienia niezawodnego bezpieczeństwa i wydajności. Kompaktowe urządzenia umieszczone w metalowych obudowach mogą być montowane na szynie montażowej i mają gniazdo kart SD w celu łatwej wymiany urządzeń. Urządzenia te zostały również wyposażone w gniazda wejścia/wyjścia. Skonstruowana w oparciu o rozbudowany system operacyjny Linux seria RS4004 ma cztery skoordynowane elementy zabezpieczeń:

Urządzenia serii RS2005 zostały zaprojektowane do użytku jako przemysłowe routery polowe VPN, dzięki czemu mogą być stosowane bezpośrednio w maszynie lub jako centralne elementy bezpieczeństwa w sieciach rozproszonych. Zapewniają one do dwóch równoległych tuneli VPN, prostą zaporę na dwa kliknięcia, zintegrowany przełącznik i elastyczne funkcje routingu. |

DYNAMICZNE MONITOROWANIE WSZYSTKICH KOMPUTERÓW Z WINDOWS

Rys. 4. Zasada CIM (monitorowanie integralności CIFS)

W erze robaka Stuxnet, który jest dostosowany do atakowania systemów automatyki, dynamiczne monitorowanie wszystkich systemów Windows w środowisku produkcyjnym znacznie zwiększa poziom bezpieczeństwa. Phoenix Contact oferuje tzw. CIFS (Common Internet File System) monitorowanie integralności (CIM), system ochrony antywirusowej, który jest zgodny ze specyfikacjami branżowymi i dostępny jako dodatkowa licencja dla urządzeń zabezpieczających FL mGuard RS4004. CIM, która działa jak czujnik antywirusowy, lecz niewymagający ponownego załadowywania sygnatur wirusów, wykrywa, czy malware zainfekował system Windows składający się z jednostki sterowania, jednostki operatora i PC.

W ten sposób operator może uruchomić zapory i CIM równolegle, aby osiągnąć maksymalną ochronę w systemach wcześniej uważanych za niemożliwe do ochrony. Dotyczy to też sieci:

- stosujących przestarzałe systemy operacyjne;

- których (oprogramowanie) standardowe ustawienia zostały potwierdzone przez producenta lub daną instytucję, w przypadku gdy ich zmiana oznaczałaby utratę autoryzacji takiej instytucji;

- które nie mogą być wyposażone w skaner wirusów w krytycznych czasowo zastosowaniach przemysłowych;

- które nie mogą pobierać aktualizacji sygnatur wirusów ze względu, na przykład, na brak połączenia z Internetem (rys. 4).

PODSUMOWANIE

Nowe urządzenia zabezpieczające FL mGuard RS2005 i RS4004 bardzo dobrze nadają się do wdrożenia bezpiecznego, oszczędnego i niezawodnego systemu bezpieczeństwo i/lub zdalnej konserwacji. Koncepcja trzypoziomowego bezpieczeństwa obsługiwana przez urządzenia RS4004, na którą składają się zapora warunkowa, DMZ oraz monitorowanie integralności CIFS (CIM), pozwala na budowę nowych architektur zabezpieczeń dla bezpiecznego funkcjonowania rozwiązań automatyki, które są łatwe do zarządzania przez użytkownika.

Ingo Hilgenkamp

Phoenix Contact Electronics

www.phoenixcontact.pl