Zagrożenie cyberatakami w branży automatyki przemysłowej

Według Departamentu Bezpieczeństwa Krajowego Stanów Zjednoczonych (DHS) w 2016 r. odnotowano 290 cyberataków na przemysł, podczas gdy w 2010 r. liczba ta wyniosła zaledwie 41. Z kolei w latach 2023–2024 wykryto już około 1,4 tys. cyberataków na infrastrukturę krytyczną, z czego ponad połowa (812) dotyczyła sektorów takich jak energetyka, transport i produkcja przemysłowa. Dodatkowo, w pierwszym kwartale 2024 r. firmy produkcyjne doświadczyły średnio o 28% więcej cyberataków w porównaniu z poprzednim kwartałem, co stanowi rekordowy wzrost (dane z Departamentu DHS).

Wszystko to uświadamia nam, że cyberbezpieczeństwo systemów automatyki nie jest już tylko opcją, ale najważniejszą koniecznością. Liczba cyberataków na zasoby i sieci przemysłowe nadal rośnie. Szacuje się, że w ciągu najbliższych kilku lat koszty tych ataków sięgną bilionów dolarów. Tymczasem z przeprowadzonych przez niezależne firmy konsultingowe analiz wynika, że 77% firm nie ma spójnego planu reagowania na zagrożenia cyberbezpieczeństwa.

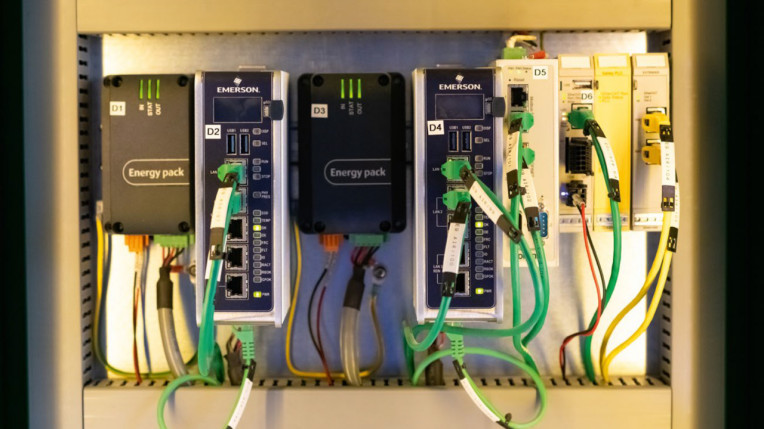

Organizacje skupiające się na produkcji muszą sprawnie i szybko wdrażać najnowsze zabezpieczenia, aby zminimalizować ryzyko. Co ważniejsze, muszą inwestować w rozwiązania z zakresu automatyzacji, zapewniające kompleksowe bezpieczeństwo cybernetyczne. Taki warunek spełniają rozwiązania z rodziny PACSystems™ firmy Emerson, wykorzystujące wielowarstwowe podejście do kwestii bezpieczeństwa, rekomendowane przez DHS.

Strategia zarządzania bezpieczeństwem

W firmie Emerson zastosowano podejście oparte na analizie ryzyka, aby zrównoważyć korzyści płynące z otwartej komunikacji, zwiększonej produktywności systemów i bezpieczeństwa technologii operacyjnych (OT). Nieustannie monitorowane są krytyczne obszary i w miarę jak technologia oraz charakter zagrożeń i ryzyka się zmieniają, producent na bieżąco na nie reaguje, zmieniając zwinnie model i zakres działań.

Strategia obejmuje dwa główne obszary: związany z samą produkcją urządzeń, a także z ich późniejszą eksploatacją u klientów końcowych.

Technologia produkcji emerson pacsystems zgodna z dyrektywą IEC62443

Emerson zdobył certyfikat IEC 62443 dla całego procesu rozwoju i cyklu życia swoich produktów. Oznacza to, że wszystkie procesy obejmujące opracowywanie nowej technologii, jej produkcji, rozwoju i utrzymania są zgodne z międzynarodowymi normami w kontekście automatyki. Norma ta jest szczególnie ważna, ponieważ określa wymagania dotyczące ochrony przed zagrożeniami w środowiskach przemysłowych.

Bezpieczeństwo w cyklu życia systemu odnosi się do ochrony systemów automatyki na każdym etapie – od projektowania i rozwoju, przez wdrożenie, aż po eksploatację i konserwację. Oznacza to, że bezpieczeństwo jest uwzględniane na każdym etapie rozwoju produktu i zarządzania systemem, a nie tylko w fazie końcowej. W praktyce przekłada się to m.in. na współpracę z zaufanymi dostawcami komponentów, zabezpieczenie łańcucha dostaw oraz opracowanie technologii gwarantującej szereg mechanizmów podnoszących bezpieczeństwo układu.

Tylko zweryfikowani dostawcy, działający zgodnie z najwyższymi standardami i normami branżowymi, mogą stać się poddostawcą komponentów dla produktów marki Emerson. Stąd partnerstwa m.in. z takimi firmami, jak: Intel, NPX, ARM, Qualcomm, Microchip Technology czy Texas Instruments.

Technologie zwiększające bezpieczeństwo

Kontrolery PACSystems oferują najbezpieczniejszą komunikację w sieci przemysłowej dzięki wykorzystaniu protokołu OPC-UA. Standard ten zapewnia szyfrowanie i uwierzytelnianie, co utrudnia atakującemu podszywanie się pod legalne urządzenie i włączanie się do komunikacji między urządzeniami PLC i SCADA. Zabezpieczenia w postaci haseł i certyfikatów bezpieczeństwa powodują, że nawet mając dostęp do fizycznych urządzeń, hakerzy nie są w stanie przechwycić komunikacji oraz wpłynąć na sterowany proces, ponieważ jest ona zaszyfrowana.

Rozruch każdego kontrolera to bardzo istotny proces z punktu widzenia bezpieczeństwa całego systemu. To na tym etapie musi dochodzić do sprawdzenia, czy oprogramowanie układowe i system operacyjny kontrolera nie są zmodyfikowane w sposób nieautoryzowany. Z tego powodu Emerson wyposaża każdy ze swoich kontrolerów w mechanizm Secure Boot, który sprawdza podpisy cyfrowe komponentów uruchamianego systemu. Celem tej procedury jest zapobieganie uruchamianiu nieautoryzowanego lub złośliwego kodu podczas startu systemu.

Z kolei mechanizm Secure Load umożliwia zabezpieczenie kontrolera na etapie wgrywania nieautoryzowanego kodu sterującego. Weryfikuje on podpis cyfrowy programu przesyłanego do urządzenia. Tylko podpisane i zaufane aplikacje mogą być załadowane do pamięci i uruchomione.

W systemach wymagających jeszcze większego poziomu bezpieczeństwa Emerson wyposaża wybrane kontrolery PACSystems w chip Trusted Platform Module (TPM). Jest on wykorzystywany do uwierzytelniania urządzeń, zabezpieczania dostępu do systemu operacyjnego, wykrywania nieautoryzowanych zmian w systemie oraz ochrony danych przed kradzieżą.

Kontrolerom PACSystems przyznano również certyfikat Achilles, zapewniający, że są odporne na ataki cybernetyczne i mogą działać niezawodnie nawet w trudnych warunkach sieciowych.

Kontrolery PAC w architekturze nadmiarowej

Nie bez znaczenia w kontekście cyberbezpieczeństwa jest także architektura, w jakiej pracują kontrolery. Infrastruktura krytyczna wymusza wręcz zastosowania architektury nadmiarowej, która z jednej strony uchroni nas przed nieplanowanym przestojem spowodowanym awarią lub planowanym wyłączeniem kontrolera, a z drugiej – da nam możliwość serwisowania urządzeń bez zatrzymywania procesu produkcyjnego.

Z tego powodu w kontrolerach Emerson PACSystems zaimplementowane są mechanizmy pozwalające na pracę urządzeń w architekturze gorącej rezerwacji. Oznacza to, że system przełącza się na rezerwę w sposób niezauważony dla ciągłości produkcji, informując jedynie personel o zaistniałej sytuacji i powodzie jej wystąpienia.

***

Opisane powyżej funkcjonalności to nie wszystkie elementy mające wpływ na bezpieczeństwo. Jednak ich mnogość oraz fakt, że większość z nich jest elementem standardowym każdego kontrolera PACSystems, udowadniają, że Emerson bardzo poważnie podchodzi do zagadnień związanych z cyberbezpieczeństwem i dostarcza rozwiązania, które z powodzeniem mogą być instalowane nie tylko w aplikacjach infrastruktury krytycznej, ale wszędzie tam, gdzie bezpieczeństwo odgrywa kluczową rolę.

Piotr Adamczyk

ASTOR

www.astor.com.pl