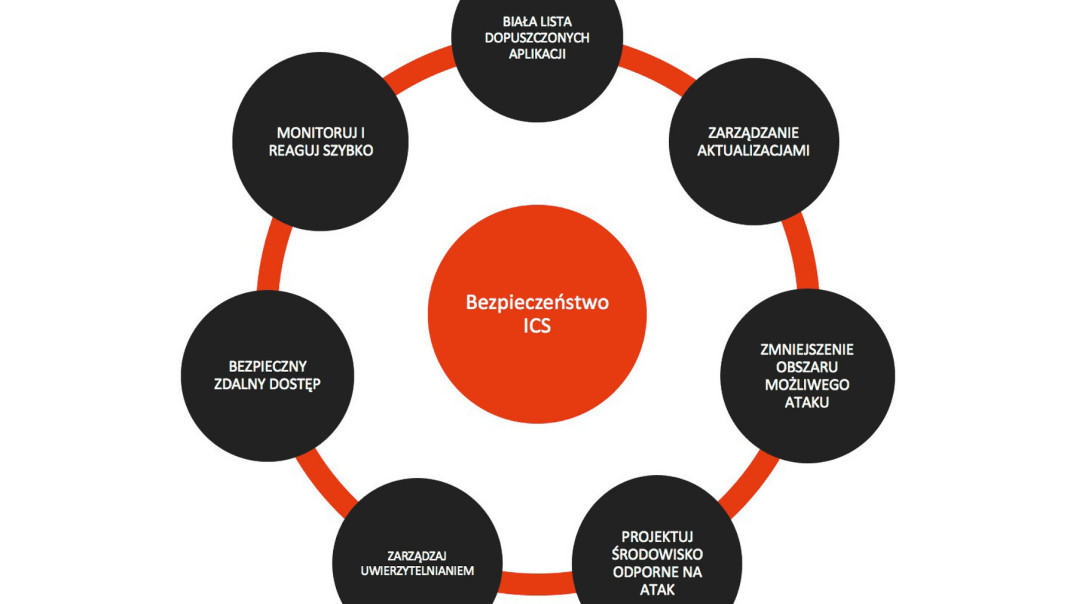

W poniższym artykule nie jesteśmy w stanie wyczerpać tak poważnego tematu, ale chcemy wskazać kilka obszarów, które powinny być brane pod uwagę przy projektowaniu i obsłudze przemysłowych systemów sterowania (ICS).

1. BIAŁA LISTA DOPUSZCZONYCH APLIKACJI

Biała lista aplikacji (AWL) pomaga wykrywać i zapobiegać próbom uruchomienia złośliwego oprogramowania. Statyczny charakter niektórych systemów, takich jak serwery baz danych, komputery z interfejsem człowiek-maszyna (HMI), z racji charakteru pracy są łatwe do zaimplementowania i uruchomienia AWL.

2. ZARZĄDZANIE AKTUALIZACJAMI

Systemy, które nie są poddawane stałym aktualizacjom, stają się łatwym celem ataku. Należy wprowadzić program zarządzania aktualizacjami skoncentrowany na bezpiecznym imporcie i implementacji zaufanych łat, pomagający utrzymać bezpieczeństwo systemów sterowania. Należy rozpocząć od analizy stanu aktualnego i stworzenia spisu wersji, aby śledzić, jakie aktualizacje są potrzebne. Priorytetem jest zarządzanie aktualizacjami i konfiguracją maszyn "rchitektury PC" używanych w interfejsach HMI, serwerach baz danych i przemysłowych stacjach roboczych gdyż te elementy są szczególnie narażone na atak cybernetyczny. Zainfekowane laptopy mogą być znaczącym nośnikiem złośliwego oprogramowania. Bieżąca instalacja aktualizacji ogranicza ilość potencjalnie zainfekowanych urządzeń, którą mogą być podłączone do sieci OT.

Przed instalacją pliki aktualizacyjne powinny każdorazowo zostać zweryfikowane w środowisku testowym, który zawiera funkcje wykrywania złośliwego oprogramowania, zanim zostaną zainstalowane na docelowych komputerach. Aktualizacje powinny być pobierane wyłącznie z uwierzytelnionych witryn dostawców i powinny być podpisane cyfrowo.

3. ZMNIEJSZENIE OBSZARU MOŻLIWEGO ATAKU

Należy izolować sieć ICS od niezaufanych sieci, zwłaszcza Internetu. Należy zablokować wszystkie nieużywane porty i wyłączyć wszystkie nieużywane usługi. Łączność w czasie rzeczywistym z sieciami zewnętrznymi dopuszczalna jest tylko wtedy, gdy istnieją uzasadnione wymagania biznesowe czy wymagana jest zdalna funkcja kontrolna.

4. ZAPROJEKTUJ ŚRODOWISKO ODPORNE NA ATAK

Można ograniczyć uszkodzenia spowodowane atakiem gdy sieć jest podzielona na logiczne enklawy za pomocą VLAN, a możliwe ścieżki komunikacyjne między hostami są ograniczone (stosować switche zarządzane). Należy zawsze używać pojedynczego otwartego portu. Wszelkie nieużywane porty powinny zostać zidentyfikowane i zamknięte.

W przypadku konieczności zdalnego monitoringu wybranych urządzeń IoT warto rozważyć zastosowanie dedykowanej bramy, komunikującej się przez dedykowane połączenie LTE i szyfrowany kanał VPN podłączonej do wybranego portu fizycznego izolowanego od reszty sieci. Dzięki takim zabiegom dostęp intruza zostaje ograniczony umożliwiając normalną komunikację systemową w pozostałych podsieciach, zmniejszając możliwe szkody. Zainfekowane systemy nie mogą być używane do osiągania i zanieczyszczania systemów w innych segmentach logicznych sieci. Ze względu na mniejszy obszar ataku zabezpieczenie zapewniane przez VLAN czy dedykowaną bramę powoduje również, że usuwanie skutków incydentów jest mniej kosztowne. Jeśli wystarczający jest jednokierunkowy transfer danych ale nie w czasie rzeczywistym ze strefy bezpiecznej do strefy mniej bezpiecznej, należy rozważyć użycie zatwierdzonego nośnika wymiennego zamiast połączenia sieciowego. Jeśli wymagany i wystarczający jest jednokierunkowy transfer danych w czasie rzeczywistym, można rozważyć zastosowanie technologii separacji optycznej tzw.: "diodę danych".

5. ZARZĄDZANIE UWIERZYTELNIANIEM

Przejęcie kontroli nad danymi uwierzytelniającymi, szczególnie tymi, które są powiązane z kontami o wysokim poziomie uprzywilejowania może być istotnym wektorem ataku. Naruszenie tych danych pozwala przeciwnikowi udawać legalnego użytkownika, pozostawiającego mniej dowodów niż w przypadku wykorzystania luk w zabezpieczeniach lub uruchamianiu złośliwego oprogramowania. W miarę możliwości należy zaimplementować uwierzytelnianie wielopoziomowe. Uprawnienia powinny zostać ograniczone do niezbędnego minimum, takiego jakie jest potrzebne do realizacji zadań użytkownika. Jeśli hasła są konieczne, należy wdrożyć bezpieczne zasady haseł, podkreślając długość ponad złożoność. W przypadku wszystkich kont, w tym kont systemowych hasła muszą być unikalne i zmieniane w rozsądnym okresie czasu, ale nie rzadziej niż co 90 dni.

Należy stosować osobne poświadczenia dla sieci korporacyjnej i sterowania i przechowywać je w osobnych miejscach. Dodatkowo należy też unikać udostępniania Active Directory, serwerów RSA ACE między sieciami korporacyjnymi i kontrolnymi.

6. ZAIMPLEMENTUJ BEZPIECZNY ZDALNY DOSTĘP

Niektórzy przeciwnicy skutecznie zdobywają zdalny dostęp do systemów kontroli, znajdując niejasne wektory dostępu, a nawet "ukryte tylne drzwi" celowo tworzone przez operatorów systemów. W miarę możliwości analizuj takie ryzyka i usuwaj takie dostępy jeżeli nie są wymagane – np. nieszyfrowane połączenie modemowe. Tam, gdzie to możliwe, można umożliwić dostęp "tylko do monitorowania" wymuszony przez diody danych, nie polegając na dostępie "tylko do odczytu" wymuszonym przez konfiguracje oprogramowania lub uprawnienia. Nie należy zezwalać na połączenia zdalnych użytkowników z siecią sterującą bez wiedzy administratora. Zdalny dostęp musi być kontrolowany przez operatora, ograniczony czasowo i określony proceduralnie. Należy używać tych samych ścieżek dostępu zdalnego dla połączeń dostawcy i pracownika; nie zezwalaj na podwójne standardy. W miarę możliwości używaj uwierzytelniania dwuskładnikowego, unikając schematów, w których oba składniki – login i hasło są podobne i można je łatwo odgadnąć.

7. MONITORUJ PODEJRZANY RUCH I REAGUJ SZYBKO

Ochrona sieci przed zagrożeniami wymaga aktywnego monitorowania ruchu w sieci i wykrywania nieautoryzowanego dostępu do sieci. W takim przypadku reakcja powinna być możliwie szybka, a zatem zawczasu muszą być przygotowane scenariusze reakcji na zagrożenia. Należy opracować procedury monitorowania w następujących pięciu kluczowych obszarach:

- ciągłe monitorowanie ruchu sieciowego na granicach OT i IT pod kątem nieprawidłowej lub podejrzanej komunikacji i poszukiwaniu złośliwych połączeń lub treści. Warto rozważyć zastosowanie programów analizujących aktywność w sieci bazujących na algorytmach sztucznej inteligencji a jeżeli nie można ich zastosować to chociaż systemów IPS (Host Intrusion Preventive Systems) wykrywających i blokujących ataki za pomocą porównania zachowania ze wzorcem,

- analiza logowań (tj. czasu i miejsca), aby wykrywać nieautoryzowane użycie loginów i haseł,

- analiza aktywności użytkownika w celu wykrycia manipulacji kontrolą dostępu.

Reasumując bezpieczeństwo cybernetyczne systemów automatyki przemysłowej będzie odgrywać coraz większą rolę przy planowaniu i projektowaniu infrastruktury automatyki przemysłowej. Kluczowe jest ciągłe monitorowanie i wykrywanie anomalii oraz możliwość szybkiej reakcji. Normy wskazują konkretne zbiory tzw. dobrych praktyk jak również wymagania jakie powinni spełniać użytkownicy systemów, ich wykonawcy oraz dostawcy poszczególnych komponentów.

Antaira Technologies

www.antaira.pl