Chociaż BSI (niemiecka federalna agencja ds. bezpieczeństwa cyfrowego) nie podała konkretnej daty i miejsca ataku, metody wtedy użyte są znane. W pierwszym etapie napastnicy włamali się do sieci oprogramowania biurowego w fabryce, wykorzystując naiwność pracowników i nieprzestrzeganie reguł bezpieczeństwa. W kolejnym kroku przejęli kontrolę nad systemem SCADA, który nie miał mechanizmów zabezpieczenia i analizy nietypowego ruchu w sieci. To pozwoliło na zmianę parametrów procesu i doprowadziło do poważnej awarii wielkiego pieca.

Powyższy przypadek nie jest odosobniony. W 2010 roku wirus Stuxnet zainfekował wybrane sterowniki PLC odpowiedzialne za pracę wirówek elektrycznych w elektrowni atomowej w Iranie, zmieniając ich parametry tak, by doprowadzić do ich uszkodzenia. W grudniu 2015 roku nastąpił atak na ukraińską sieć energetyczną, który spowodował wstrzymanie dostaw energii elektrycznej do 1,4 miliona odbiorców. Liczba ataków na instalacje przemysłowe systematycznie rośnie, zatem problem cyberbezpieczeństwa obiektów przemysłowych wymaga poważnego potraktowania.

Budowa i wymagania stawiane przed systemami automatyki przemysłowej zasadniczo różnią się od tych stawianych sieciom teleinformatycznym. W automatyce najważniejszymi kryteriami są stabilność, ciągłość działania i integralność. Natomiast poufność danych, tak ważna w systemach teleinformatycznych, stoi na dalszym planie.

W automatyce przemysłowej do tej pory dogmatycznie traktowano odseparowanie systemów sterowania od sieci LAN/WAN i uważano, że wraz z zastosowaniem specjalistycznych protokołów komunikacyjnych zapewnione zostanie bezpieczeństwo. Jednak zainfekowanie wirusem Stuxnet sterowników PLC pokazało, że to podejście nie jest już wystarczające.

Trzeba też pamiętać, że dążenie do zwiększania efektywności procesów produkcyjnych wymusza wymianę danych w płaszczyźnie poziomej (OT) i pionowej (IT), zaś rosnąca liczba urządzeń włączanych do sieci stwarza coraz większe ryzyko powstawania tzw. back doors nawet w pozornie dobrze zabezpieczonych systemach.

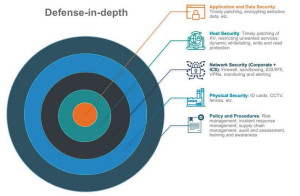

Połączenie informatycznych systemów korporacyjnych IT oraz przemysłowych sieci transmisji danych (OT) tworzy warstwową strukturę, w której każdy poziom ma inną specyfikę i wymagania oraz różną architekturę połączeń ze światem zewnętrznym. W efekcie zabezpieczenie takiej sieci przypomina wielopoziomową ochronę strategicznego obiektu i jest niekiedy nazywane (z ang.) "Defence in Depth" lub "Castle Approach".

Dzieli się na trzy aspekty - fizyczny, techniczny i administracyjny. W dobrze zaprojektowanym systemie bezpieczeństwa sieci przemysłowej niezbędne są narzędzia do wymuszania właściwych zachowań użytkowników, monitorowania i wykrywania zmiany czy instalacji złośliwego kodu, szybkiego reagowania i odtworzenia ciągłości działania w przypadku ataku.

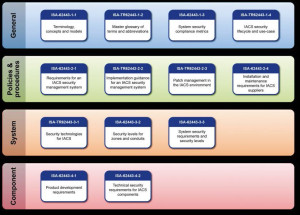

Możemy wymienić szereg norm i standardów, które systematyzują cybernetyczne bezpieczeństwo. Do najpopularniejszych należą NIST 800-53, NERC CIP dla energetyki czy IEC 62443. Dają one szereg zalecań zarówno dla projektantów systemów, producentów komponentów sieciowych, jak i użytkowników - definiując katalog dobrych praktyk dla bezpiecznych systemów automatyki przemysłowej. Norma IEC 62243 wymienia szereg potencjalnych problemów, na które należy zwrócić uwagę przy projektowaniu sprzętu sieciowego, tak aby można było mówić o sprzęcie bezpiecznym.

Są to:

- Brak kontroli identyfikacji i autentykacji - należy wprowadzić politykę zarządzenia kontami i hasłami i robić to indywidualnie dla każdego użytkownika;

- Brak kontroli dostępu - powinno istnieć automatyczne wylogowanie i blokada dostępu do urządzenia po określonym czasie;

- Brak integralności danych - konieczna jest kontrola integralności plików konfiguracji, aktualizacji oprogramowania;

- Brak poufności danych - należy używać szyfrowanych połączeń;

- Brak restrykcji dla przepływu danych - należy stosować takie mechanizmy, jak listy kontroli dostępu w przełącznikach sieciowych czy kontrola dostępu do nich przez definiowane listy dopuszczonych adresów IP;

- Brak szybkiej reakcji na zdarzenia - konieczne jest budowane i bieżąca analiza logów zdarzeń;

- Ograniczona dostępność zasobów sieciowych - należy ograniczyć liczbę zalogowanych użytkowników, czy dostępnych nieszyfrowanych interfejsów HMI.

Od strony sprzętowej wymagania te realizuje się poprzez zastosowanie bezpiecznych przełączników zarządzalnych (switchy) warstwy 2 lub 3, zabezpiaczenie urządzeń końcowych, na przykład sterowników PLC, poprzez dołączenie ich przez VLAN (Virtual LAN) i autentykację dostępu do poszczególnych urządzeń za pomocą RADIUS lub TACACS+.

Zarządzalne switche brzegowe powinny zapewniać tworzenie sieci redundantnych z wykorzystaniem protokołów rekonfiguracji, takich jak np. FRNT, FRNT ring coupling czy RSTP. W przypadku sieci bezprzewodowych konieczne jest szyfrowanie danych i redundantne połączenia radiowe odporne na zakłócenia zewnętrzne. Urządzenia o takiej funkcjonalności to na przykład zarządzalne przełączniki sieciowe serii LMX czy LMP, routery Wi-Fi serii ARS firmy Antaira Technologies.

Bezpieczeństwo cybernetyczne systemów automatyki przemysłowej będzie odgrywać coraz większą rolę przy planowaniu i projektowaniu infrastruktury automatyki przemysłowej. Kluczowe jest ciągłe monitorowanie i wykrywanie anomalii oraz możliwość szybkiej reakcji. Takie działania stanowią zabezpieczenie wewnętrzne i dają możliwość szybkiego reagowania na zagrożenia atakiem cybernetycznym, którego celem może być penetracja systemu lub generowanie fałszywych komend dla systemów automatyki.

Normy wskazują konkretne zbiory tzw. dobrych praktyk jak również wymagania, jakie powinni spełniać użytkownicy systemów, ich wykonawcy oraz dostawcy poszczególnych komponentów. Przy projektowaniu systemu konieczne jest kompleksowe podejście do problemu i wybieranie komponentów sieciowych, takich jak switche, routery czy kontrolery LAN zapewniających pełne bezpieczeństwo i pochodzących od sprawdzonych producentów zapewniających wieloletnie wsparcie techniczne.

Michał Sadowski

Antaira Technologies